Một trong những mục tiêu ưa thích hiện nay của tội phạm mạng là lừa đảo người dùng thông qua việc gửi thư điện tử giả mạo, thư rác đến cho người dùng. Để phòng tránh được những hình thức tấn công này, người sử dụng cần có những cách thức để nhận thức cơ bản về các nguy cơ của thư điện tử và biện pháp để phòng tránh.

Các kỹ năng nhận biết, phòng chống thư giả mạo của tin tặc

1. Kiểm tra Email header

Thông thường khi soạn và gửi thư điện tử, người gửi thư chỉ biên soạn nội dung, tiêu đề thư (title), địa chỉ nơi nhận, lựa chọn các tập tin đính kèm, các thông tin còn lại khác sẽ do máy chủ gửi thư tự động cập nhật như: địa chỉ hòm thư nhận phản hồi khi thư bị trả lại (Return-Path); địa chỉ hòm thư tiếp nhận thư trả lại (Reply-To) và địa chỉ hòm thư người gửi (from).

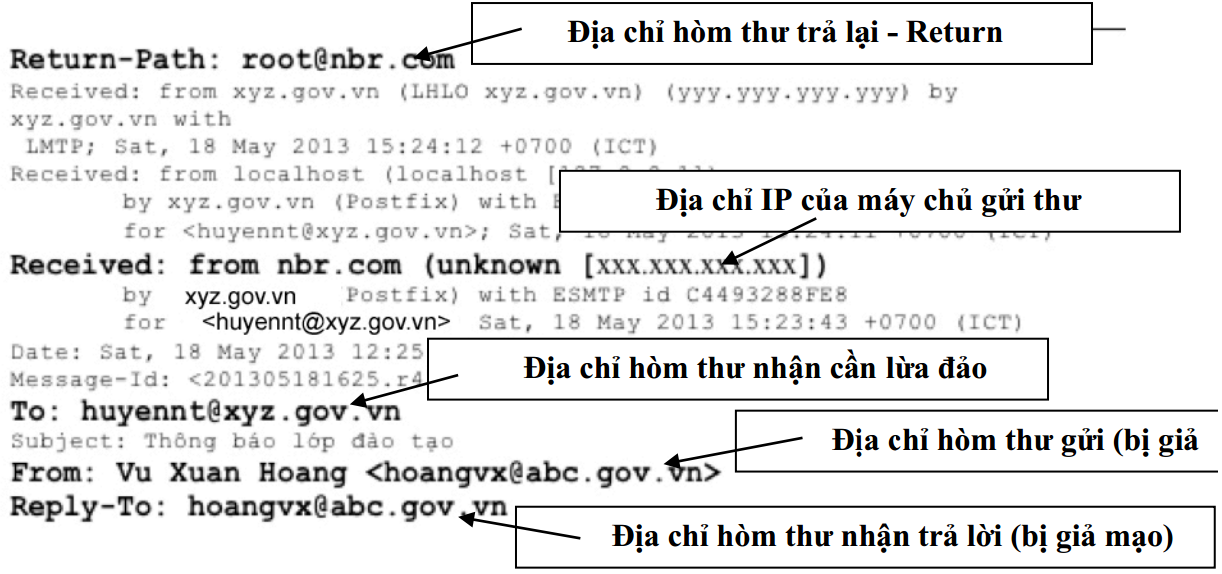

Để đánh lừa người nhận tin, bước đầu tin tặc sẽ tìm cách tự biên soạn thư điện tử với các thông tin giả mạo về: địa chỉ hòm thư nhận phản hồi khi thư bị trả lại (ReturnPath); địa chỉ hòm thư tiếp nhận thư trả lời (Reply-To) và địa chỉ hòm thư người gửi (from). Sau đó tin tặc sẽ tìm một máy chủ thư điện tử hoặc tự cài đặt một phần mềm gửi thư (MTA) không yêu cầu xác thực hòm thư người gửi để phát tán thư điện tử giả mạo tới người cần lừa đảo.

Email header là nội dung được gửi kèm theo những email nhằm cung cấp các thông tin đầy đủ cho một email. Những thông tin này thông thường sẽ không được hiển thị cho người dùng, mà cần mở trong giao diện của Mail Client

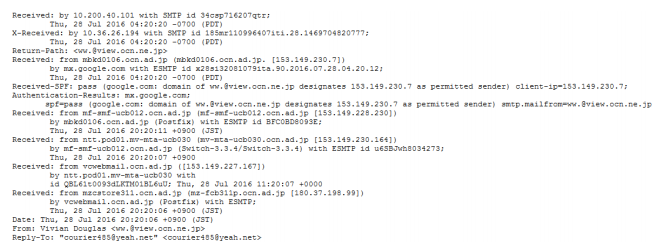

Ví dụ về Email Header

Khi đọc các nội dung trong Email header, chúng ta cần chú ý đọc ngược từ dưới lên trên để xác định các thời điểm theo thứ tự từ cũ đến mới, trong đó chú ý một số thông tin như sau:

Received: Thông tin máy chủ SMTP đã tiếp nhận email này từ người gửi, đây là thông tin quan trọng hiển thị máy chủ đã tiếp nhận email và gửi đi. Nên cân nhắc những máy chủ SMTP phổ biến như Google, Hotmail hoặc Yahoo…Dựa theo các lần Received người dùng cũng hoàn toàn có thể biết đường đi của Email và các IP máy chủ đã chuyển tiếp Email. Nếu đường đi này quá lòng vòng và đi qua nhiều máy chủ nghi ngờ thì đó rất có thể là Email giả mạo.

From: Địa chỉ Email của người gửi. Tuy nhiên, trường hợp này hoàn toàn có thể giả mạo và không nên tin cậy các địa chỉ Email được khai báo trong trường này.

To: Địa chỉ Email của người nhận

Reply-To: Địa chỉ Email của người sẽ nhận Email trả lời, nếu trường giá trị này không trùng với trường giá trị From mà trong thư không trực tiếp nhắc đến việc chuyển tiếp nội dung thì khả năng lớn đây là thư giả mạo.

Return-Path: Địa chỉ hòm thư nhận phản hồi khi thư bị trả lại

X-Mailer: Thông tin ứng dụng được sử dụng để gửi Email. Khi kiểm tra thông tin này chúng ta có thể thu được tên ứng dụng và phiên bản của ứng dụng đó

Dựa vào những lần Received được liệt kê, chúng ta hoàn toàn có thể xác định được IP của người gửi đi thư giả mạo hoặc thư rác

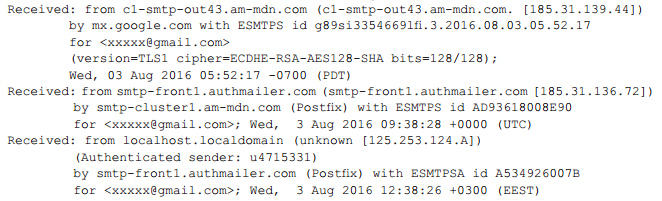

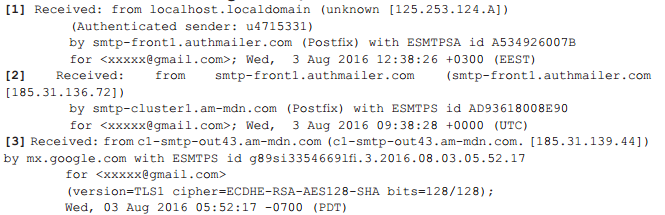

Ví dụ với đoạn Email Header trong một thư rác:

Thì các mốc thời gian được hiểu như sau:

Như vậy ban đầu Email được gửi từ địa chỉ 125.253.124.A thông qua dịch vụ Authmailer SMTP, sau đó được máy chủ 185.31.136.72 của dịch vụ Authmailer và cuối cùng là gửi đến máy chủ của Gmail tại địa chỉ 185.31.139.44

2. Phát hiện thư giả mạo:

Qua phân tích các thư điện tử giả mạo đã gửi đến các cơ quan nhà nước trong thời gian vừa qua, có hai dấu hiệu chính để có thể phát hiện ra các thư giả mạo theo phương thức này là:

Một là: Khi mở xem nguồn gốc chi tiết của thư điện tử, địa chỉ hòm thư “Return-Path” không trùng với địa chỉ hòm thư người gửi đến (From). Hầu hết các thư điện tử được gửi từ các hệ thống thư điện tử của cơ quan nhà nước (có đuôi .gov.vn) đều có hai địa chỉ này trùng nhau.

Hai là: Địa chỉ IP của máy chủ gửi thư không trùng với địa chỉ IP của hệ thống thư điện tử thật nơi bị giả mạo là gửi thư điện tử. Hiện nay, các địa chỉ IP giả mạo này thường có nguồn gốc từ nước ngoài trong khi địa chi IP các hệ thống cơ quan nhà nước thường có địa chỉ IP trong nước.

3. Kiểm tra kỹ các file tải về

Khi nhận được những Email giả mạo, một số người dùng thường chủ quan và tải trực tiếp các file đính kèm về và khởi chạy. Điều này tạo cơ hội cho các hình thức tấn công lây lan và cài đặt các phần mềm độc hại. Để phòng tránh được điều này, người dùng có thể thực hiện theo cách thức như sau:

- Đối với các file văn bản, có thể sử dụng các dịch vụ Documents trực tuyến để xem và chỉnh sửa trực tiếp trên Website

- Chỉ mở file đính kèm từ những địa chỉ quen thuộc, với những địa chỉ lạ hoặc nghi ngờ là giả mạo, cần tải về và kiểm tra lại trên các trang kiểm tra phần mềm độc hại trực tuyến

Để giúp các cơ quan, đơn vị trong việc khắc phục và xử lý sự cố, ngay khi phát hiện sự cố liên quan đến hệ thống thư điện tử cần nhanh chóng thông tin về Tổ Ứng cứu sự cố mạng máy tính của Trung tâm Công nghệ thông tin và Truyền thông Thanh Hóa theo địa chỉ dưới đây, để được hỗ trợ, xử lý kịp thời, hạn chế tối đa các nguy cơ mất an toàn thông tin mạng.

Thông tin liên hệ:

Điện thoại: (0237) 3718699;

Fax (0237) 3718299.

Email: ungcuusuco@thanhhoa.gov.vn

Trịnh Ngọc Quỳnh

Phó Trưởng phòng Tổng hợp Hành chính

Trung tâm CNTT&TT Thanh Hóa